Noticias

Noticias

En una campaña de la que han sido víctimas más de 1.200 empresas, han utilizado exploits para obtener acceso de forma remota a las cuentas de VoIP. Estos ciberdelincuentes, para obtener dinero de su trabajo, están vendiendo el acceso al mejor postor.

El propósito de usar vulnerabilidades de VoIP sin parchear

Por si no lo sabéis, VoIP o voz sobre protocolo de Internet es un conjunto de recursos que hacen posible que la señal de voz viaje a través de Internet empleando el protocolo IP. La señal de voz se envía de manera digital usando paquetes de datos, en vez de hacerlo de forma analógica a través de los circuitos que utiliza la telefonía convencional. El caso es que, aprovechando vulnerabilidades de VoIP sin parchear, estos ciberdelincuentes están buscando la mejor manera de sacar provecho a estas brechas de seguridad.

Los propósitos principales más comunes suelen ser:

- Marcar a números de tarifa premium propiedad de los atacantes.

- Vender números de teléfono y planes de llamadas que otros pueden usar de forma gratuita.

Pero aún hay más, ese acceso que consiguen a los sistemas VoIP, puede proporcionar a los cibercriminales espiar nuestras llamadas privadas e incluso llegar a hacer acciones más intrusivas.

El informe de Check Point en relación con VoIP

En un informe realizado por los especialistas en ciberseguridad de Check Point, se ha desvelado que un grupo de piratería ha comprometido las redes de VoIP de casi 1.200 organizaciones en más de 20 países. En ese sentido, Reino Unido con más de la mitad de las víctimas, ha sido el país más afectado. Se estima que han sido atacados el gobierno, el ejército, los sectores de seguros y finanzas, además de los fabricantes.

También se encontró un patrón de explotación sistemático de los servidores SIP de diferentes fabricantes. El hackeo de servidores SIP para obtener su control es su objetivo principal. Una de las formas más interesantes es explotar estos servidores utilizándolos para realizar llamadas telefónicas salientes que pueden utilizar para generar beneficios. Como hacer llamadas es una función legítima y habitual, es difícil detectar cuándo se ha explotado un servidor.

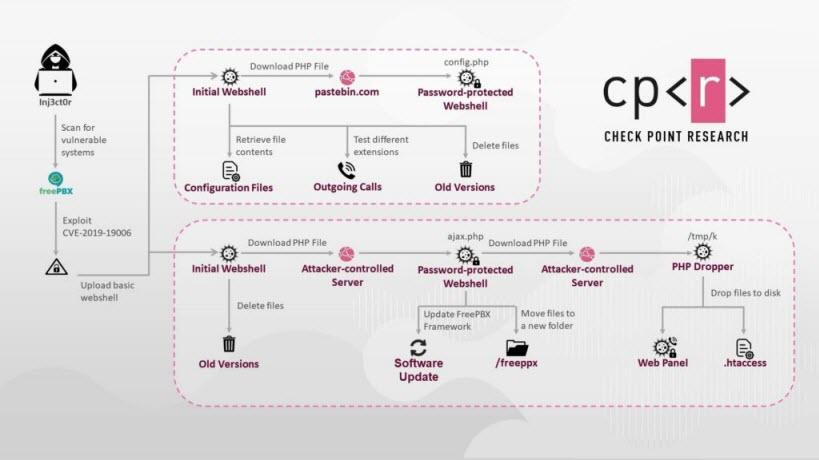

Para conseguir este objetivo los atacantes usan vulnerabilidades de VoIP sin parchear. En este caso se trata de una vulnerabilidad crítica, la CVE-2019-19006 que afecta a los sistemas telefónicos VoIP Sangoma y Asterisk. Gracias a ella, permite a un ciberdelincuente obtener acceso de forma remota sin necesidad de tener ningún tipo de autenticación. Este es el flujo del ataque de Inj3ct0r que es el que utilizan:

El parche que lo soluciona está disponible hace tiempo, lo que ocurre es que quedan bastantes organizaciones sin aplicarlo.

Cómo podemos detectarlo y qué podemos hacer

Se trata de un peligro importante ya que nos encontramos ante una vulnerabilidad que tiene un fallo de autenticación, y, además, el exploit está disponible públicamente por lo que cualquiera pueda utilizarlo. Una vez explotado, los cibercriminales tienen acceso de administrador al sistema de VoIP con lo que pueden controlar sus funciones. También hay que señalar que esto no se detectará, a menos que un equipo de TI se ponga a buscarlo de forma concreta.

Uno de los medios más comunes para los que se explotan los sistemas pirateados, es realizar llamadas salientes. El problema está en que, debido a que las empresas realizan tantas llamadas telefónicas por parte de sus empleados, es difícil detectar si un servidor está siendo explotado. Por lo tanto, debemos recomendar a las empresas que cambien los nombres de usuario y las contraseñas predeterminados en los dispositivos. También, si es posible, sería conveniente analizar la facturación de llamadas de forma regular en busca de llamadas potencialmente sospechosas.

Por último, debemos evitar las vulnerabilidades de VoIP sin parchear, es lo más importante para garantizar nuestra seguridad. Con un sistema con los últimos parches somos menos vulnerables.

Informe de investigación reciente de Marketetsesearch.biz en Global VoIP movil Market que incluye una visión general del mercado global, el impacto económico futuro, el impacto de COVID-19 en los negocios, la competencia del fabricante, el proveedor (fabricación) y el análisis del consumidor. El informe de investigación global VoIP movil proporciona un estudio en profundidad de las diversas técnicas y materiales utilizados en la producción de productos de mercado VoIP movil. Desde el análisis de la cadena de la industria hasta el análisis de la propiedad, el informe analiza muchos aspectos, incluida la producción y el usuario final de los productos de mercado VoIP movil.Puede obtener un informe de investigación de mercado pdf (una copia de muestra) a continuación…

Existen varios factores para rastrear el crecimiento del mercado, que se lee extensamente en el informe de mercado VoIP movil . Además, el informe enumera las amenazas al mercado de sistemas de auto-pago. También mide la capacidad de negociar con proveedores y consumidores, la amenaza de nuevos operadores y operadores de productos, y el nivel de competencia en el mercado. El impacto de las recientes directivas gubernamentales se analiza más detalladamente en este informe. Lee la pista del mercado para Auto-checkout entre períodos de pronóstico (2020-2029).

• Principales actores del mercado:

Mircosoft Corporation (Skype Inc), Ring Central, Vonage Holdings Corporation, Phone.com Inc, Microsoft Corporation, Facebook Inc, Vyke Communications PLC, Kakao Corporation, Fring, Google LLC

• VoIP movil segmentación del mercado:

Segmentation on the basis of service type: International VoIP, Domestic VoIP. Segmentation on the basis of pricing model: Freemium model, Premium model, Enterprise model.Segmentation on the basis of end user: Home consumer, Enterprise, Small and Medium Enterprise, Large Enterprise

• Alcance regional del VoIP movil Mercado:

Asia-Pacific (China, Japan, South Korea, India, and ASEAN)

North America (US and Canada)

Europe (Germany, France, UK, and Italy)

Resto del mundo (Latin America, Middle East & Africa)

••>Para saber más sobre el informe de mercado y la comprensión en profundidad | Pregunte a nuestros expertos aquí: Investigación <••

• El informe proporciona información sobre los siguientes indicadores:

>>Entrada al mercado: todos los detalles sobre los mejores productos de los jugadores en el mercado de sistemas de auto-pago.

>>Desarrollo de producto/diseño: Información detallada sobre la tecnología futura, las actividades del R&D, y la presentación del producto en el mercado.

>>Evaluación competitiva: Un examen en profundidad de las estrategias de mercado, los componentes espaciales y comerciales de los actores líderes en el mercado.

>>Desarrollo del mercado: detalles completos de los mercados emergentes. Este informe analiza el mercado de varios componentes en todas las geografías.

>>Divisiones de mercado: información completa sobre nuevos productos, áreas no utilizadas, desarrollos recientes e inversiones en el mercado de sistemas de auto-checkout.

• Tabla de contenido del informe de mercado VoIP movil:

Capítulo 01 – Resumen y resumen

Capítulo 02 – Introducción al mercado

Capítulo 03 – Global Market VoIP movil: Una visión general de la tecnología

Capítulo 04 – VoIP movil Análisis de mercado y clima 2020-2029

Capítulo 05 – Deterioro con la ayuda de Region, usuario final

Capítulo 06 – Estilos actuales en el VoIP movil Mercad

Investigadores de seguridad cibernética lograron detener una operación de fraude cibernético en curso, liderada por hackers en Gaza, Cisjordania y Egipto, para comprometer los servidores VoIP de más de 1200 organizaciones en 60 países durante los últimos 12 meses.

Según los hallazgos publicados por Check Point Research, los actores de la amenaza a esas organizaciones apuntaron a Sangoma PBX, una interfaz de usuario de código abierto que se utiliza para administrar y controlar los sistemas telefónicos VoIP de Asterisk, particularmente los servidores del Protocolo de Inicio de Sesión (SIP).

«Hackear servidores SIP y obtener el control permite a los hackers abusar de ellos de distintas formas. Una de las formas más complejas e interesantes es abusar de los servidores para realizar llamadas telefónicas salientes, que también se utilizan para generar ganancias. Hacer llamadas es una función legítima, por lo que es difícil detectar cuándo se ha explotado un servidor», dijo la compañía en su análisis.

Al vender números de teléfono, planes de llamadas y acceso en vivo a servicios VoIP comprometidos de empresas específicas a los mejores postores, los operadores de la campaña han generado cientos de miles de dólares en ganancias, además de equiparlos con capacidades para espiar llamadas legítimas.

PBX, abreviatura de Intercambio de Sucursales Privadas, es un sistema de conmutación que se utiliza para establecer y controlar llamadas telefónicas entre puntos finales de telecomunicaciones, como teléfonos habituales, destinos en la red telefónica pública conmutada (PSTN) y dispositivos o servicios VoIP.

La investigación de Check Point encontró que el ataque explota la vulnerabilidad CVE-2019-19006, un defecto crítico que afecta la interfaz web del administrador de FreePBX y PBXact, lo que potencialmente permite a los usuarios no autorizados obtener acceso de administrador al sistema mediante el envío de paquetes especialmente diseñados al servidor afectado.

La falla de omisión de autenticación de administrador remoto afecta a las versiones 15.0.16.26 y anteriores de FreePBX, 14.0.13.11 y anteriores, y 13.0.197.13 y anteriores, y fue parcheada por Sangoma en noviembre de 2019.

«El ataque comienza con SIPVicious, una popular suite de herramientas para auditar sistemas VoIP basados en SIP. El atacante usa ‘svmapmodule’ para escanear Internet en busca de sistemas SIP que ejecuten versiones vulnerables de FreePBX. Una vez encontrado, el atacante explota CVE-2019-19006, obteniendo acceso de administrador al sistema», dijeron los investigadores.

En un flujo de ataque, se descubrió que se utilizó un shell web PHP inicial para hacerse con la base de datos del sistema FreePBX y las contraseñas para distintas extensiones SIP, lo que les otorgaba a los atacantes acceso sin restricciones a todo el sistema y la capacidad de realizar llamadas desde cada extensión.

En la segunda versión del ataque, se utilizó el shell web inicial para descargar un archivo PHP codificado en base64, que luego se decodifica para iniciar un panel web que permite al adversario realizar llamadas utilizando el sistema comprometido con compatibilidad con FreePBX y Elastix, además de ejecutar comandos arbitrarios y codificados.

La campaña en Pastebin para descargar shells web protegidos con contraseña ha vinculado el ataque a un cargador con el nombre de «INJ3CTOR3», cuyo nombre a la vez está vinculado a una antigua vulnerabilidad de ejecución remota de código SIP (CVE-2020-7235), además de un número de grupos privados de Facebook que se utilizan para compartir exploits del servidor SIP.

Los investigadores aseguran que los atacantes podrían emplear los servidores VoIP pirateados para realizar llamadas a números de tarifa premium internacionales (IPRN) bajo su control. Los IPRN son números especializados que utilizan las organizaciones para ofrecer compras telefónicas y otros servicios, como poner en espera a las personas que llaman, por una tarifa más alta.

Esta tarifa por lo general se transfiere a los clientes de las organizaciones que realizan las llamadas a los números premium, lo que lo convierte en un sistema listo para el abuso. Por lo tanto, cuantas más llamadas reciba el propietario de una IPRN y más esperen los clientes en la fila para completar la transacción, más dinero podrá cobrar a los proveedores y clientes de telecomunicaciones.

«El uso de programas IPRN no solo permite al hacker realizar llamadas, sino también abusar de los servidores SIP para generar ganancias. Cuantos más servidores se exploten, más llamadas a la IPRN se pueden realizar», aseguran los investigadores.

Esta no es la primera vez que los sistemas de conmutación se aprovechan para el fraude internacional de reparto de ingresos (IRSF), la práctica de obtener acceso ilegalmente a la red de un operador para inflar el tráfico a números de teléfono obtenidos de un proveedor de IPRN.

El informe de investigación de mercado el software VoIP 2020-2025 Proporciona el análisis completo del mercado global el software VoIP y también incluye el análisis de la cadena de suministro, la evaluación de impacto para la tasa de crecimiento del tamaño del mercado el software VoIP en diferentes escenarios, el informe adicional también proporciona la información histórica que informa un recurso invaluable para los ejecutivos de la industria. El informe también reconoce su tamaño de mercado, análisis de oportunidades, tendencia de desarrollo, dinámica del mercado y perspectiva regional. Estos conocimientos proporcionados en el informe beneficiarían a los actores clave para planificar estrategias para el destino y crear un papel sólido en el mercado global.

Obtenga una copia de muestra del informe en: www.industryresearch.biz/enquiry/request-sample/15820596

En el brote de COVID-19, el capítulo 2.2 de este informe proporciona un análisis del impacto de COVID-19 en la economía global y la industria del el software VoIP.

El capítulo 3.7 trata del análisis del impacto de COVID-19 desde la perspectiva de la cadena industrial.

Además, los capítulos 7-11 analizan el impacto de COVID-19 en la economía regional.

Los principales actores del mercado mundial de el software VoIP analizados en el capítulo 5:

Voipdiscount

Gradwell

Your Choice VOIP

XeloQ Communications

BroadVoice

WengoPhone

POIV

VoIPstreet

Serness, Inc

Babble

myTCom.it

Tpad.com

NetAppel

VOIPAX

Skype

VoIPCheap

Además, este informe proporciona 360 grados de análisis desde la cadena de suministro, el control de importaciones y exportaciones hasta la política del gobierno regional y la influencia futura en la industria. También se ha incluido un análisis detallado sobre el estado del mercado (2015-2020), el patrón de competencia empresarial, las ventajas y desventajas de los productos empresariales, las tendencias de desarrollo de la industria (2020-2025), las características del diseño industrial regional y las políticas macroeconómicas, la política industrial. Desde las materias primas hasta los usuarios finales de esta industria se analizan científicamente, también se presentarán las tendencias de circulación del producto y el canal de venta.

En el Capítulo 6, según los tipos, el mercado el software VoIP de 2015 a 2025 se divide principalmente en:

Teléfono-a-Teléfono

Equipo-a-Teléfono

De equipo a equipo

En el Capítulo 7, el mercado el software VoIP de 2015 a 2025 incluye, según las aplicaciones:

Los consumidores individuales

Los consumidores corporativos

El objetivo del estudio es definir el tamaño del mercado de diferentes segmentos y países en los últimos años y las previsiones. El informe está diseñado para integrar aspectos tanto cualitativos como cuantitativos del mercado dentro de cada una de las regiones y países involucrados en el estudio. Además, el informe también incluirá las oportunidades de micromercado disponibles para que los inversores inviertan, junto con el análisis detallado del panorama competitivo.

Comentarios

Publicar un comentario